Web敏感信息识别工具

Web敏感信息识别工具

# 0x00 前言

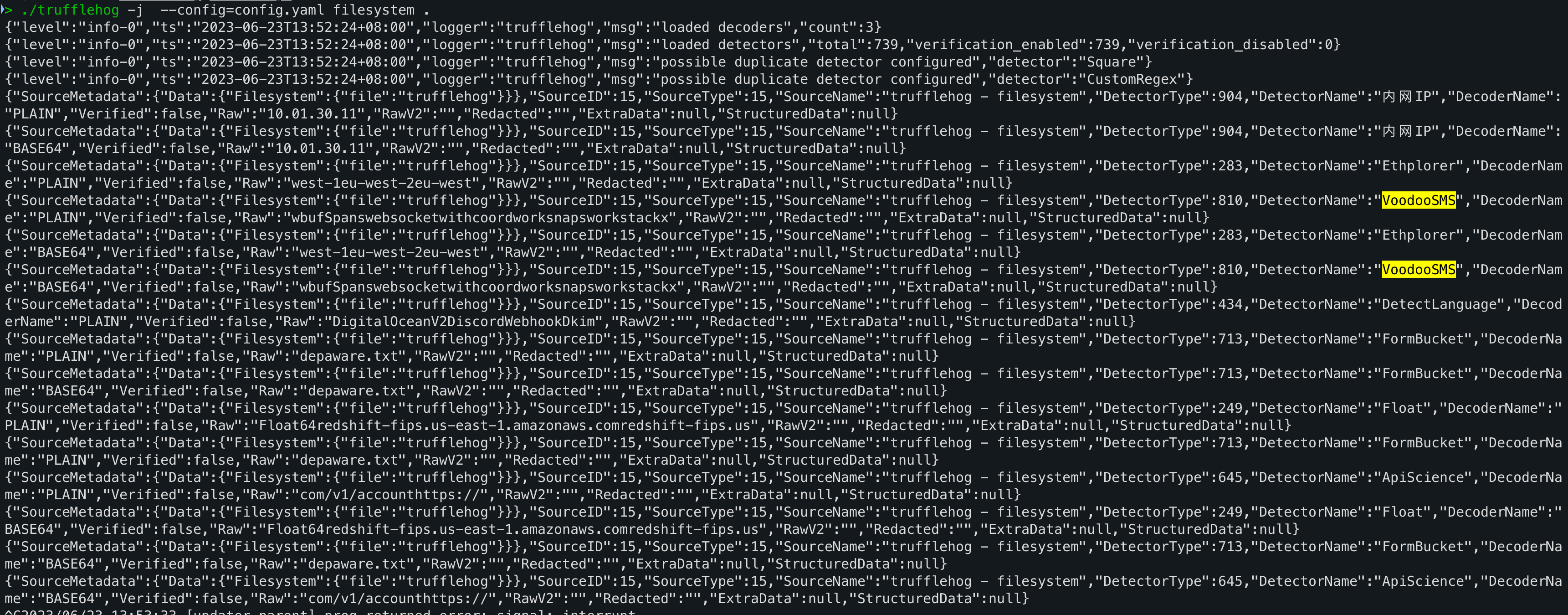

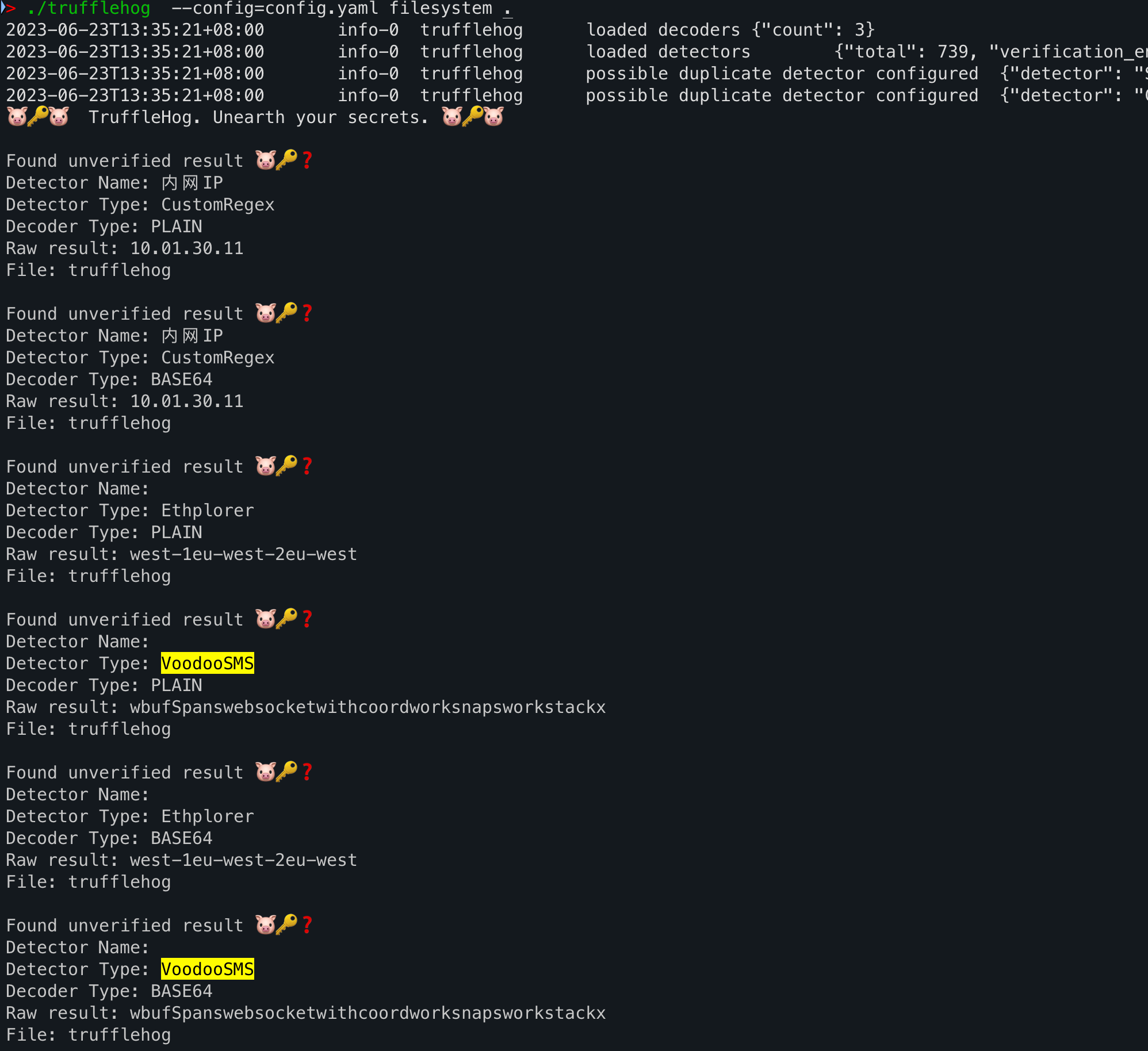

trufflehog 是一个开源免费的敏感信息检测工具,支持对以下几种类型的目标进行敏感信息检测:

- git

- gitlab

- github

- s3

- gcs

- syslog

- circleci

- filesystem

目前内置912种规则,支持自定义规则,如:

# config.yaml

detectors:

- name: Aliyun Secret

keywords:

- AccessKey

regex:

adjective: ([A|a]ccess[K|k]ey[S|s]ecret)

- name: 内网IP

keywords:

- "10."

- "172."

- "192.1"

- "169."

regex:

adjective: ((127\.0\.0\.1)|(10\.\d{1,3}\.\d{1,3}\.\d{1,3})|(172\.((1[6-9])|(2\d)|(3[01]))\.\d{1,3}\.\d{1,3})|(192\.168\.\d{1,3}\.\d{1,3}))

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

2

3

4

5

6

7

8

9

10

11

12

13

14

15

相对于其他敏感信息检测工具,trufflehog的优势在于:

- 支持多种目标类型

- 支持验证模式,检测后的结果可以通过验证模式进行二次验证

# 0x01 项目地址

https://github.com/trufflesecurity/trufflehog

1

# 0x02 改进

我主要用到的是filelsystem扫描,集成在marshal中,配合httpx的js提取功能,扫描js中的敏感信息。

项目地址:

https://github.com/Marshal-EASM/webssi

欢迎提需求。

# 0x03 演示